- http://www.tajidyakub.net/2007/08/08/squid-cache-tproxy-dan-mikrotik-alternatif-perpaduan-untuk-jaringan-sederhana/

- http://salebor.wordpress.com/2007/12/25/squid-cache-tproxy-dan-mikrotik-ip-bright/

- http://www.balabit.com/support/community/products/tproxy/

- http://rtrw.net/viewtopic.php?f=4&t=1888

Sunday, October 05, 2008

Solusi Bandwidth Management

How to Disable Qmail Queue Scanner?

Friday, October 03, 2008

Mail Server Error! Siap-siap migrasi ke Mail Server Baru

- OS: Fedora Core 4 (Iya, aku tau udah versi lama... tapi masih stabil lho..)

- Qmailrocks (Ini sumber dari semua masalah itu )

- Ubuntu 8.04

- Zimbra Collaboration Suite

Saturday, September 27, 2008

Install ipp2p di Ubuntu Hardy (8.04) Server

Traffik p2p yang berada pada layer 7 TCP/IP tidak dapat di blok begitu saja menggunakan iptables yang terinstall di ubuntu dapper. Untuk mem-filter paket-paket p2p diperlukan plugin tambahan pada netfilter diantaranya ipp2p yang dapat diperoleh dari http://www.ipp2p.org/

Setelah coba cari-cari kesana kemari barangkali sudah ada paket deb dari ipp2p ternyata hasilnya nihil. Jadi untuk menginstall ipp2p mau tidak mau harus di compile sendiri.

# apt-get install build-essential

# apt-get install linux-headers

# apt-get install iptables-dev

ambil source dari kernel dan iptables

# apt-get install linux-source

# apt-get source iptables

silakan sesuaikan versi kernel dengan yang Anda gunakan. source kernel hasil apt-get ada di /usr/src/linux-source-2.6.24.tar.bz2 silakan di ekstrak

# cd /usr/src $sudo tar xvjf linux-source-2.6.24.tar.bz2

dan buat symbolic link /usr/src/linux ke hasil ekstract tadi

# sudo ln -s /usr/src/linux-source-2.6.24 /usr/src/linux

Source iptables hasil apt-get ada di folder yang aktif. copy dan ekstrak ke /usr/src sehingga didapat folder /usr/src/iptables-1.3.8.0debian1 persiapan sudah selesai, silakan unduh source ipp2p dari http://ipp2p.org/downloads/ipp2p-0.8.2.tar.gz dan juga file patchnya! (ini penting untuk menghindari error seperti ini)

make -C /lib/modules/2.6.24-19-server/build SUBDIRS=/usr/src/ipp2p-0.8.2 modules

make[1]: Entering directory `/usr/src/linux-headers-2.6.24-19-server'

CC [M] /usr/src/ipp2p-0.8.2/ipt_ipp2p.o

/usr/src/ipp2p-0.8.2/ipt_ipp2p.c: In function âmatchâ:

/usr/src/ipp2p-0.8.2/ipt_ipp2p.c:751: error: âconst struct sk_buffâ has no member named ânhâ

/usr/src/ipp2p-0.8.2/ipt_ipp2p.c: At top level:

/usr/src/ipp2p-0.8.2/ipt_ipp2p.c:871: warning: initialization from incompatible pointer type

/usr/src/ipp2p-0.8.2/ipt_ipp2p.c:874: warning: initialization from incompatible pointer type

/usr/src/ipp2p-0.8.2/ipt_ipp2p.c: In function âinitâ:

/usr/src/ipp2p-0.8.2/ipt_ipp2p.c:883: error: implicit declaration of function âipt_register_matchâ

/usr/src/ipp2p-0.8.2/ipt_ipp2p.c: In function âfiniâ:

/usr/src/ipp2p-0.8.2/ipt_ipp2p.c:888: error: implicit declaration of function âipt_unregister_matchâ

make[2]: *** [/usr/src/ipp2p-0.8.2/ipt_ipp2p.o] Error 1

make[1]: *** [_module_/usr/src/ipp2p-0.8.2] Error 2

make[1]: Leaving directory `/usr/src/linux-headers-2.6.24-19-server'

make: *** [ipt_ipp2p.ko] Error 2

Pertama download file ipp2p

# wget http://ipp2p.org/downloads/ipp2p-0.8.2.tar.gz

Selanjutnya download file patch

# wget http://sources.gentoo.org/viewcvs.py/*checkout*/gentoo-x86/net-firewall/ipp2p/files/ipp2p-0.8.2-kernel-2.6.22.patch

# tar xvzf ipp2p-0.8.2.tar.gz

# cd ipp2p-0.8.2

Sebelum dicompile, harus ada baris yang diedit terlebih dahulu di makefilenya

# vi Makefile

Cari baris ini: ld -shared -o libipt_ipp2p.so libipt_ipp2p.o

Kemudian ganti dengan ini: $(CC) -shared -o libipt_ipp2p.so libipt_ipp2p.o

# patch -p1 <../ipp2p-0.8.2-kernel-2.6.22.patch

patching file ipt_ipp2p.c

Selanjutnya kompile ipp2p

# make

make -C /lib/modules/2.6.24-19-server/build SUBDIRS=/usr/src/ipp2p-0.8.2 modules

make[1]: Entering directory `/usr/src/linux-headers-2.6.24-19-server'

CC [M] /usr/src/ipp2p-0.8.2/ipt_ipp2p.o

Building modules, stage 2.

MODPOST 1 modules

CC /usr/src/ipp2p-0.8.2/ipt_ipp2p.mod.o

LD [M] /usr/src/ipp2p-0.8.2/ipt_ipp2p.ko

make[1]: Leaving directory `/usr/src/linux-headers-2.6.24-19-server'

gcc -O3 -Wall -DIPTABLES_VERSION=\"1.3.8\" -I/usr/src/iptables-1.3.8/include -fPIC -c libipt_ipp2p.c

gcc -shared -o libipt_ipp2p.so libipt_ipp2p.o

Setelah selesai, ini adalah isi dari direktori ipp2p

# ls

COPYING ipt_ipp2p.ko ipt_ipp2p.o libipt_ipp2p.so README

ipt_ipp2p.c ipt_ipp2p.mod.c libipt_ipp2p.c Makefile

ipt_ipp2p.h ipt_ipp2p.mod.o libipt_ipp2p.o Module.symvers

Copy file tersebut ke library iptables

# cp libipt_ipp2p.so /lib/iptables

# cp ipt_ipp2p.ko /lib/modules/`uname -r`/kernel/net/ipv4/netfilter

lalu jalankan depmod

# depmod -a

silakan test apakah sudah bisa digunakan

$ sudo iptables -m ipp2p –-help

kalo udah ada, silakan baca manual untuk menggunakannya ^_^ untuk mengucapkan selamat tinggal pada paket2 p2p silakan ketikkan:

$sudo iptables -A FORWARD -m ipp2p –ipp2p -j DROP

referensi:

- http://iyank4.dagdigdug.com/2008/04/25/install-ipp2p-pada-ubuntu-dapper-server/

- http://www.debian-administration.org/articles/562

- http://securepoint.com/lists/html/LARTC/2007-03/msg00075.html

- http://securepoint.com/lists/html/LARTC/2007-03/msg00077.html

- http://fedoraforum.org/forum/archive/index.php/t-180325.html

Thursday, September 25, 2008

Blok Established Connection di Server dengan Cutter

Monday, September 22, 2008

Cara blok peer to peer di jaringan dengan server linux

Thursday, February 08, 2007

Jakarta Banjir Air, Disini Banjir Kerjaan (2)

Jadi, akhirnya yang gw lakukan adalah install mail server dari awal !!! Keliatannya sich males banget, tp berhubung gw ud ada pengalaman sedikit jadi gw yakin kalo bisa menjalankan dengan waktu yang tepat. (Bayangkan aja proyek mail server ini tadinya adalah skripsi gw)

Setelah bergumul dengan script-script dan command-command yang begitu banyak itu, akhirnya konfigurasinya selesai juga. Walaupun pada tahap terakhir ada fungsi2nya yang belum sempurna, tapi yang pasti pengguna ud bisa menggunakan fasilitas email mereka.

Tapi mail server juga belum cukup, masih ada banyak konfigurasi menunggu. Mulai dari fungsi web filtering, dns, MRTG, banwdwithd.

Jadi bersambung lagi ya.... (soalnya ud mau pulang nich)

Monday, February 05, 2007

Jakarta Banjir Air, Disini Banjir Kerjaan (1)

Ini semua dimulai karena server gateway UNAI sejak hari Kamis sore yang lalu down, padahal tadinya gak ada masalah apa2. Yang buat makin kesel itu gw ud ada firasat harus backup data itu dari awal tahun ini, tapi gw lupa terus untuk ngelakuinnya. Gara2 jumlah server yang ada disini terbatas, jadinya server yang satu ini megang peranan yang paling penting karena merupakan gateway+proxy+dhcp server+mail server). Nah lho semua2nya disitu khan?

Hmmm.... Setelah coba ngutak-ngutik sebentar akhirnya gw putusin untuk langsung pake server backup aja. Untuk aja di server backup ini ud ada proxynya, jadi untuk masalah koneksi ke internet, client langsung bisa make. Tapi tetep aja gw harus ngambil data-data dari server yang rusak tadi.

Setelah nyari beberapa solusi untuk bisa restore data dari hard disk server akhirnya dengan menggunakan cd fedora core 4 dan perintah "linux rescue" dari boot awal. Akhirnya data2 pun bisa diambil ke hard disk lain.

Bersambung ya...

Friday, December 29, 2006

Tutorial Buat Install LAMP di Fedora Core 6

Nich gw kutip kata pendahuluan tutorialnya...

This is a detailed description about how to set up a Fedora Core 6 based server that offers all services needed by ISPs and hosters: Apache web server (SSL-capable), Postfix mail server with SMTP-AUTH and TLS, DNS server, FTP server, MySQL server, POP3/IMAP, Quota, Firewall, etc. This tutorial is written for the 32-bit version of Fedora Core 6, but should apply to the 64-bit version with very little modifications as well.

I will use the following software:

Web Server: Apache 2.2.3

Database Server: MySQL 5.0.22

Mail Server: Postfix

DNS Server: BIND9 (chrooted)

FTP Server: proftpd

POP3/IMAP server: dovecot

Webalizer for web site statistics

Wuih.... Asyik khan, kalau sebelumnya belum pernah nginstall Server Linux,

tutorial ini berguna banget lho.

Nah ini dia link ke tutorialnya :)

http://www.howtoforge.org/installing_a_lamp_system_with_fedora_core_6

Thursday, December 28, 2006

Nyobain Ubuntu 6 & Fedora Core 6 di VMware

Aduh.... Sebenarnya malu nich nyeritain kalo gw baru nyobain Fedora Core 6 baru2 ini. Padahal release datenya ud dari kapan? Maklum selama bulan2 terakhir ini gw jarang ngakses websitenya fedora, jadi baru tau kalo Fedora Core 6 itu udah ada (Hiks...hiks...hiks telat banget ya).

Tapi tetep aja lebih baik telat daripada gak sama sekali ya.... Rasanya gak sabar waktu nunggu cd-cd Fedora Core 6 di download. Tau aja dengan bandwidth UNAI yang hanya 512kbps butuh berapa lama untuk mendownload 5 CD, yang satu CDnya bisa ampe 700MB-an.

Wuih.... jadi gak enak gw ama pengguna internet di UNAI yang lain, bukan maksudnya gw untuk menghabiskan bandwidth yang ada kok. Gw khan downloadnya dari tengah malam ampe jam 5 doang. Dijamin deh disitu pada gak ada yang bangun :)

Pengen nangis gw kalo dia ceritain kalo ngedownload 1 ISO DVD cuman butuh 5-10 menit aja di US sana. Maklum deh bang disini Indonesia, beda dengan Amrik yang barangkali download servernya cuman beda state doang, trus linenya pake fiber optic lagi (hehehe)

Nah kembali ke Fedora Core 6. Setelah ke 5 CD itu selesai di download maka mulailah saya menginstalnya di program virtual machine kesayangan saya VMware :). Mulai dari proses boot Fedora Core 6 sudah membuat saya terkesan dengan logo barunya itu, sebenarnya ud lama sich logo "f" nya di ganti cuman gw baru liat aja digabungin dengan desain barunya itu yang katanya sich idenya diambil dari DNA.

Sebenarnya gw punya screenshot dari tiap langkah instalasi Fedora Core 6 ini cuman berhubung sudah ada yang menyediakannya disini, jadi gw merasa gak perlu lagi khan. Tapi kalo mau ada yang mau request sich boleh2 aja. Nah di bawah ini adalah screenshot dari halaman login Fedora Core 6, desain halaman loginnya menurut gw cukup bagus lho.

Rencana berikutnya gw mau migrasi server menggunakan Fedora Core 6 ini, ada

beberapa fitur2 barunya yang menyebabkan gw mau pindah ke Fedora Core 6 ini.

Tapi kayanya lebih enak dibahas kalo gw memang bener2 ud migrasi sistem aja ya....

Jadi udahan dulu bahas Fedora Core 6nya ya.

Sekarang ke masalah Ubuntu 6 ini. Gw sebenarnya ud nyobain Ubuntu 6 ini ud lebih 2/3 bulan lalu, cuman berhubung gw belum pernah posting ini di blog gw, jadi gak papa khan dijadiin satu ama ama posting Fedora Core 6. Sekalian buat si Ari (Kuleng) ngiri... Huahahahaha, ud pernah nyobain gak?

Nah di bawah ini gw kasi screenshot halaman loginnya aja yah... Biar penasaran :)

Pokoknya gak salah deh Ubuntu tetap menjadi distro linux no 1. Mulai dari desain fungsi dan aksesibilitasnya benar-benar terbukti handal :P

Friday, September 22, 2006

Jabber Server Installed and Running

Hi.... I recently tried to install jabber server on UNAI Internet Gateway using Wildfire. With this Jabber server you can provide IM (Instant Messaging) service to your user in LAN. But when I finished the installation and tried the services I dissapointed, because I expect that this jabber will provide me VOIP feature, and maybe video messaging feature. Below I attached screenshots of Wildfire admin login page and Wildfire admin console.

Wednesday, November 16, 2005

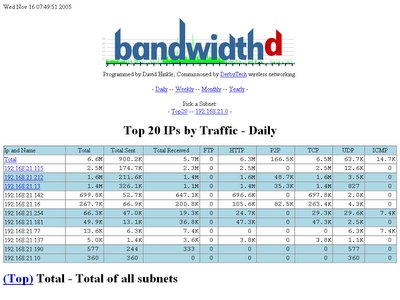

Bandwidthd Is Working !!!!

This program is very nice. For you Network Administrator try to get it install it on your gateway server and you will find that very usefull.